Administreerimisel on alati kaks poolt – majasisesed ja pilvepõhised teenused, mida peab kaitsma. Oluline on administreerimiskonto puhul, et see poleks ristkasutuses. Sama administraatori kasutajakontoga ei ole hea vaadata kassipilte sotsiaalmeedias, sest selle konto kaudu sisse murdes saab väga kiiresti edasi liikuda teistesse süsteemidesse ning rünnak levib kulutulena.

Ründajad võivad administreerimiskontot kaaperdades jõuda kiiresti ja kaugele, kõrgematesse süsteemidesse.

Seega ei tohi sissetungijatele kätte anda supervõtit, mis kõik uksed lahti teeb. Iseendal oleks muidugi mugavam igapäevaselt sellise võtmega majandada, kui pole vaja pidevalt kontosid vahetada, kuid samamoodi on kõik palju lihtsam ka sellel, kes süsteemi sisse on murdnud.

Ka pilvepõhiste teenuste puhul on küberhügieen sama oluline, mitte ainult majasiseselt. Heaks näiteks selle kohta on Solarwind´i juhtum. Administreerimissüsteemi Solarwinds võrguhaldustarkvarasse Orion oli ründajate poolt istutatud pahatahtlik kood, mis võttis ühendust häkkerite serveriga ja otsis süsteemi nõrkusi seestpoolt, et edasi uusi rünnakuid korralda.

Administraatoril on selliste olukordade ärahoidmiseks oluline ette valmistada oma süsteemide kaitset ka nii-öelda ründaja vaates, et näha, kuidas väljastpoolt kõik paistab ja kuhu tekib ligipääs erinevaid teid pidi väljast süsteemi tungides.

Mitmefaktoriline autentimine – jah, kuid see pole ainus lahendus

Microsofti ettekandel eelmise aasta RSA turvakonverentsil avaldati statistika, et 99,9% häkitud kontodest ei kasutanud turvalist mitmeastmelist autentimist. Ilma selle kaitseta kontodele saadi kõige tavalisemalt sisse lihtsalt parooli ära arvates, kasutades tuntud märksõnu. Teise levinud võttena kasutati salasõnu, mis on lekkinud mõne suure avaliku lekkena mõnest teisest süsteemist, näiteks mõne sotsiaalmeediakonto või turvarünnaku ohvriks langenud teenuse kaudu.

Kuid andmed võivad lekkida ka nakatunud arvutist. Administreerimiskontoga, millel pole muud kaitset peale parooli (mis siis, et see on pikk ja keeruline), saab sisse logida naise, vanaema, lapse arvutist – kui aga need seadmed on nakatunud, saab parooli lihtsalt varastada.

Seega võiks olemas olla lisafaktor, mis muudab sisselogimise turvalisemaks ja nõuab midagi enamat, kui vaid salasõna. Administraator võiks saada näiteks süsteemi sisse logida oma administreerimiskontoga vaid firma enda seadmest, mis on turvaline ja kontrollitud.

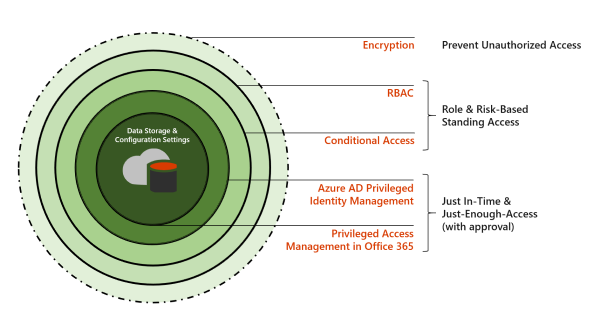

Tegemist on tingimusliku ligipääsuga (Conditional Access) – määratakse ära, mis tingimustel saab sisse logida. Tingimusteks võivad olla nii seadmed, mis lubatute nimekirjas kui ka asukoht (IP aadress), mis on administreerimiseks sobiv või muud piirangud, kasvõi ajalised.

Pilveteenustes kasutatakse ka nn privilegeeritud kontode haldust, mis määrab, kuidas saab üldse administraatori kontoga turvaliselt sisse logida. Microsoftil on selleks tasuline teenus – Privileged Entity Management.

Suur viga – andmete väärtuse alahindamine

Administreerimiskontode kaitsmata jätmine või sellega mittetegelemine on tavaliselt põhjendatud sellega, et firma esindaja arvab, nagu poleks nende äri andmetel teiste jaoks mingit väärtust ning „kes see ikka tahab meid rünnata“. Arvamus, et „meilt pole midagi võtta“ on aga enamikul juhtudel eksiarvamus. Kahju tekib alati, olgu see siis mainekahju andmete lekkimisest (kasvõi kliendiandmete) või firma ärisaladuste avalikuks tulek. Kliendiandmete leke on ka GDPR-iga reguleeritud ning karistatav, see võib ettevõttele kaasa tuua suured trahvid.

Seega tasub kaitsta oma administraatorikontosid nii pilveteenustes kui ettevõttesisestes teenustes samamoodi karmilt. Kahju tekib sissemurdmisest alati, kahju saab aga ära hoida parema kaitsega.

Iga päev on tüütu pidevalt oma ligipääsusid muuta. Tavakasutaja õigustes Mati saab oma arvutist igapäevaselt teha kõiki asju, mida vaja – kasvõi kassipilte sotsiaalmeediast vaadata, aga kui on vaja administraatori õigusi kas mingite uuenduste või seadete muutmiseks, saab need lisaõigused identiteedihaldusega määrata just selleks ajaks, sellest kohast ja sellest seadmest ning just sellisel ligipääsutasemel, nagu olukord nõuab.

Kui Sul on pilveteenuste ja administreerimise kohta küsimusi, võta Lakeforest Consult`iga julgesti ühendust.