Tunneli teine ots maandub spetsiaalsesse uutmisserverisse, mis on turvalisuse mõttes erakordselt hästi kaitstud ja valvatud ning mis omakorda pöördub uuendamiseks vajalike alamteenuste poole. Kindlasti on vaja suhelda järgmiste serveritega:

- SK ID Solutions AS – sest seal tembeldatakse uusi võtmeid ja allkirjastatakse need isiku uueks sertifikaadiks;

- PPA – sest seal asub isikut tõendavate dokumentide andmekogu;

- Gemalto koosseisu kuuluv AS Trüb – sest seal genereeritakse parooliümbrikud.

Liiga palju PIN-koode

Hetkel, mil kasutajalt küsitakse PIN-koodi teist korda, on ühendus ära moodustatud ning kasutajalt tahetakse juriidilist nõusolekut toimuma hakkavaks. Selle PIN-koodiga autendib kasutaja end konkreetsele alamteenusele, mis hakkab sooritama ID-kaardi uutmist. Kui nõusolek antud ja PIN sisestatud, siis siitmaalt enam tagasiteed pole – ID-kaart läheb uude olekusse, kus ta ei talitle mitte enam ID-kaardina, vaid turvalise uuendussüsteemi otspunktina.

Nüüd on ID-kaart valmis peaaegu täielikuks mäluvahetuseks. Sellest olekust saab välja nüüd juba vaid ühel moel – uuendust õnnelikult lõpetades. Võrguhäire, sidekatkestuse, kaardi väljatõmbamise vms vea puhul jääb ID-kaart olekusse, kus inimene ise teda enam elektrooniliselt kasutada ei saa. Aitab vaid isiklik kohalevantsimine PPA teeninduspunkti.

ID-kaart on uuendamise hetkil üksainuke suur kõrv, mis täidab teenuseserverist turvalist tunnelit pidi saadud käske. Käskude hulk, mida sealt saab anda, on ülimalt piiratud, käsud on turvatud veel täiendava krüptograafiakihiga, mida me siinkohal arusaadavatel põhjustel ei käsitle. Ühesõnaga, häkkeritel selle tegevuse juurde asja ei ole.

Total recall

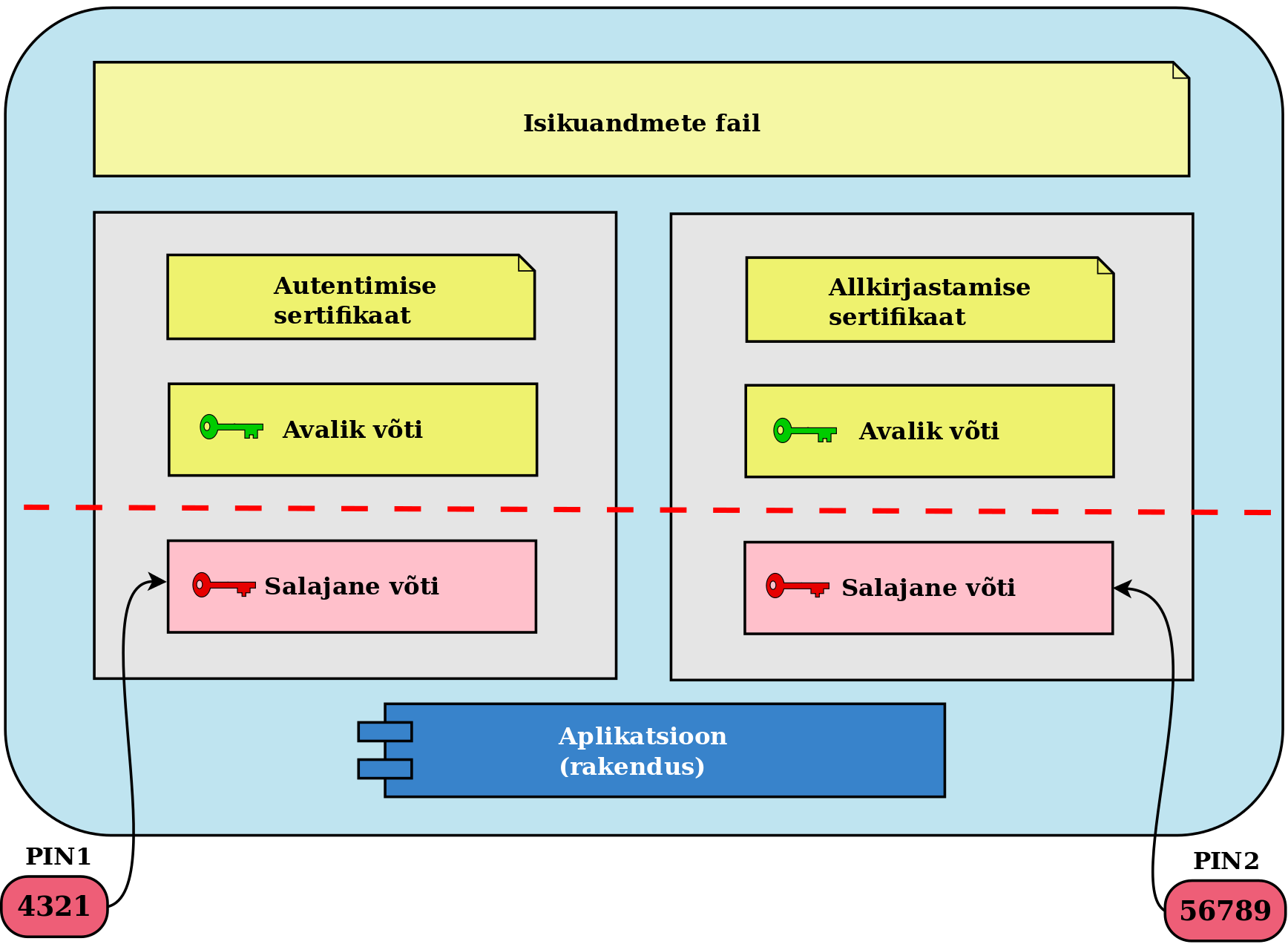

Kaardi uuendamise käigus toimuvad järgmised tegevused.

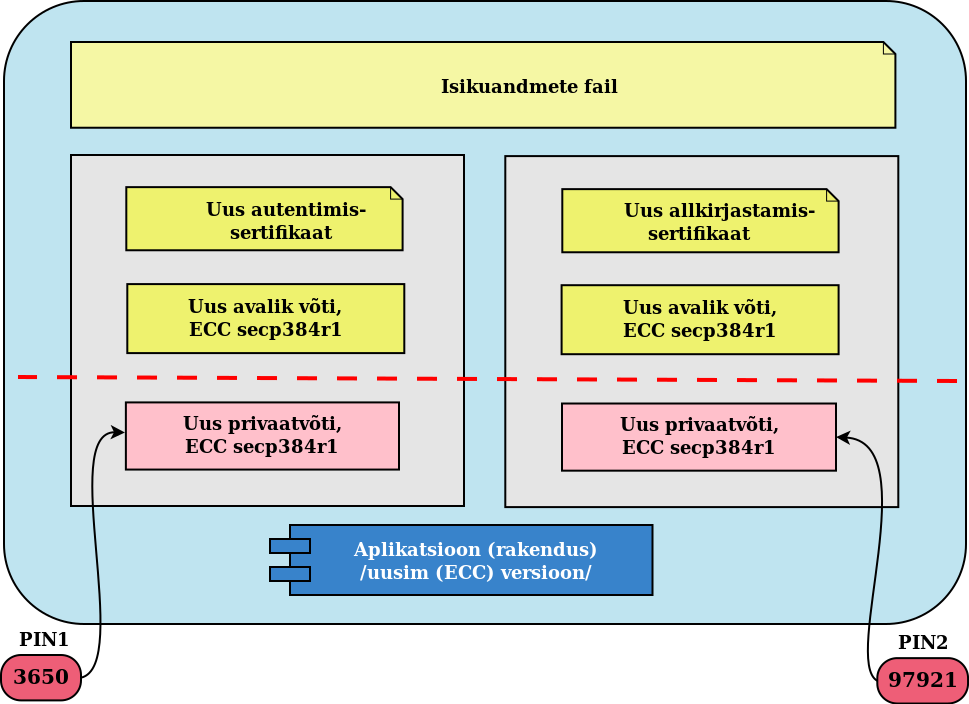

- Kontrollitakse, kas kaardil paiknev rakendus on ajakohane. Kui mitte, siis see uuendatakse (asendatakse). Krüptosüsteemi vahetamise puhul nagu meil parasjagu käsil, tuleb rakendus vahetada vältimatult.

- Kaardil kästakse genereerida uued võtmed (avalik ja privaatne). Kui varemalt genereeris uuendus lihtsalt uued RSA võtmed, siis seekord toimub ühtlasi üleminek elliptkõverate krüptosüsteemile.

- Krüptotunnelit pidi saabub teenusepakkuja juurest ümbrik uute PIN-koodidega. Ümbrik on omakorda krüptograafiline, see tuleb dekrüpteerida. Muide, pärast õnnelikku uutmist saab inimene PIN-koodi alati haldusvahendiga ära vahetada, seega pole üldse oluline, et koodid saabuvad üle (mis siis, et mitmekordselt turvatud, aga ikkagi avaliku) sideliini. NB! Vanu PIN-koode tagasi vahetada on ebaturvaline ja ebailus.

- Kaardis loodud avalik võti saadetakse krüptotunnelit pidi sertifitseerimisteenuse osutaja juurde. Meie praegustes oludes on selleks SK ID Solutions AS.

- SK sooritab ettenähtud toimingud (isikupäringud, vanade sertifikaatide peatamine vms).

- Seejärel SK lisab kaardist saabunud avalikule võtmele mõningast lisainfot ning allkirjastab tulemuse omaenda võtmega – saadut nimetatakse sertifikaadiks.

- Kaart tõmbab SKst endasse kehtiva korra kohaselt valmendatud sertifikaadi ja salvestab selle edaspidiseks

- Hetk enne õnnelikku lõppu toimub veel ka käepigistus PPAga – et nende tark identiteediandmebaas ikka teaks, et vana plastiku sees asuvad nüüd tutikad värsked sertifikaadid (seerianumbritega X ja Y).

Kuivõrd kaardis sisaldub ju tegelikult kaks komplekti võtmeid+sertifikaate – üks autentimiseks, teine allkirjastamiseks – siis viiakse kirjeldatud operatsioonid läbi mõlemi komplektiga. Kasutaja mugavuseks käsitletakse võtmeid kenasti paralleelselt, mitte järjest.

Ent miks küsitakse uutmise käigus PIN1-koodi nii palju kordi (kõigest viis)? Põhjus on lihtne. Uutmiseelsed küsimised on selleks, et erinevate serveritega ühendusi moodustada, uutmine juriidiliselt vormistada ning teenusepakkujalt saadud parooliümbrik dekrüpteerida.

Uutmisjärgsed (uute PIN-koodide) küsimised annavad juriidilise aluse uute sertifikaatide moodustamiseks ning aluse PPA-le uute sertifikaatide juriidiliseks sidumiseks vana isikuttõendava dokumendiga. Vähemaga lihtsalt ei saa hakkama – muidu tuleks PIN-kood vahepeal kusagile salvestada ning see poleks enam ei turvaline ega kasutaja seisukohast aus.

Kontrollküsimused

Sa ju ikka teadsid, et PIN-koode ei saadeta mitte kunagi ühelegi serverile, et need on vajalikud privaatvõtme toimingu käivitamiseks kaardi sees? PIN-koodid liiguvad juhetpidi kaardini (ja klaviatuuriga lugeris satuvad sinna suisa otse – ükski pank ega e-teenus neid koode ei näe).

Ning kindlasti Sa aimasid, et uutmisprogramm on põhjalikult turvatestitud?!

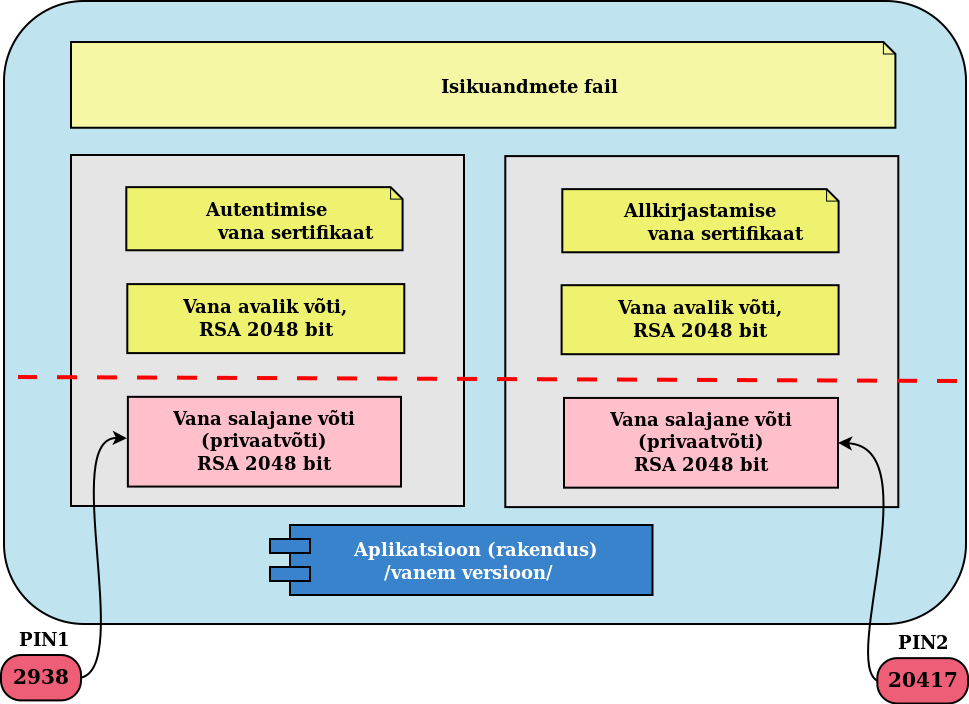

Täiendus: päris mitmel uuendajal ongi juba juhtunud, et kui uuendada ID-kaart ühes arvutis ära ja tõsta siis ümber teise, kus elutseb ID-kaardi tarkvarast mõni *vanem versioon*, siis hakkab too hundijuttu ajama: väidab, et kaarti tuleb uuendada. Ei, enam ei tule – juba uuendatud! Ärge siis palun lollitage Haldusvahendi vanu versioone – nood puutuvad ECC krüptograafiaga kokku esmakordselt. Las vanakestele jääb nende siiras usk. RIA ei saa neid tagantjärele ümber veenda ega tagasi kutsuda. Aitäh J.J., et sellest nähtusest meile raporteerisid!